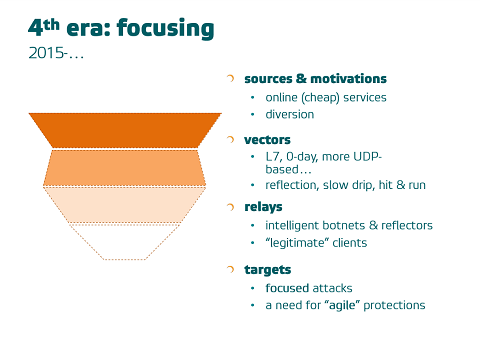

L’histoire du déni de service en bref : ERE 4 - 4ème ère 2015-… “focusing”

avril 2016 par 6Cure

Nous sommes partis d’un schéma très pyramidal au début et aujourd’hui, où en sommes-nous ?

Nous sommes partis d’un schéma très pyramidal au début et aujourd’hui, où en sommes-nous ?

• Sources et motivations

L’élargissement des sources et des motivations s’amplifie. « Aujourd’hui, on est rentré dans une ère où vous pouvez lancer un DDoS très facilement, quand vous le souhaitez avec très peu de moyens financiers. » Les services online se multiplient. « Avec des réflecteurs, deux serveurs virtuels achetés à bas coût dans le Cloud, vous pouvez réaliser un rebond relativement conséquent et qui peut mettre à plat avec 2Gbs, un certain nombre de sites web en France. »

La nouvelle forme de motivation des attaquants que l’on retrouve de plus en plus, c’est la diversion. C’est-à-dire que l’on va lancer un DDoS contre une cible pour essayer de mobiliser ses ressources de communication mais aussi et surtout mobiliser ses ressources de sécurité. L’objectif est de focaliser l’attention des personnes qui s’occupent de la sécurité sur l’attaque en cours. Pendant ce temps, on fait passer des choses beaucoup plus insidieuses et on gagne du temps pour essayer de pénétrer et installer des logiciels malveillants qui vont plus tard servir à exfiltrer des données, à propager des informations beaucoup plus sensibles en soi pour l’intégrité du fonctionnement de l’entreprise.

• Vecteurs

Les vecteurs se sont considérablement élargis. Les botnets sont de plus en plus intelligents et peuvent se reparamétrer très facilement. Les botnets sont construits pour réaliser des attaques en DDoS et sont pensés pour être dynamiques. Les réflecteurs UDP sont de plus en plus nombreux. Les traditionnels diminuent mais il y en a de nouveaux qui apparaissent (basés sur des vieux protocoles oubliés, sur des protocoles du monde des objets connectés, etc.). Les cibles s’équipent de protection, les attaquants vont donc essayer de contourner ces protections. On voit en particulier apparaître deux nouvelles formes d’attaques qui sont très à la mode : les attaques lentes que l’on appelle les « slow-drip » c’est-à-dire le goutte à goutte, qui vont saturer de manière très ponctuelle vos ressources ; et les attaques « hit and run » où, au contraire, on va chercher à réaliser des attaques en « brute force » pendant quelques secondes puis mettre fin à l’attaque.

• Relais

Les relais sont des botnets intelligents, des réflecteurs toujours plus nombreux et les clients légitimes. En effet, on observe, par exemple, des attaques http qui vont se baser sur des navigateurs de tablettes, mobiles ou ordinateurs de personnes individuelles pour lancer des attaques à leur insu.

• Cibles

En termes de cibles, on assiste de plus en plus à des attaques ciblées. Les attaquants prennent connaissance de l’infrastructure avant de commencer à lancer leur attaque, notamment lorsqu’ils veulent faire des attaques « low », c’est-à-dire pouvoir entrer dans le système ensuite. « Ils ont estimé les ressources que vous avez, ils ont estimé les protections que vous avez. » Il faut donc essayer de détecter les signaux avant-coureurs d’une attaque pour s’y préparer. Enfin, il existe un besoin de plus en plus important d’avoir des protections agiles puisqu’on a en face de nous des botnets intelligents, capables de se reconfigurer. Il est donc nécessaire d’avoir des solutions et des protections qui savent aussi apprendre et qui savent aussi se reconfigurer automatiquement.

Le monde de l’internet, il y a 20 ans, faisait face à des attaques DDoS limitées en termes de sources, de motivations, de vecteurs et de relais. L’enchainement des différentes ères nous a menés à une situation bien plus problématique où l’on fait face à des attaques ciblées et à des stratégies d’attaques innovantes, qu’elles remettent à la mode d’anciens protocoles oubliés, ou qu’elles s’appuient sur des tactiques inédites. Face à cette menace multiforme et multi-niveau, les cibles sont encore souvent démunies. Il semble raisonnable de penser que chaque organisation concernée mette en place, à son niveau, des mesures et des dispositifs de protection adaptés à son contexte. Pour autant, nous sommes passés d’une logique de pénurie, où il était bien difficile de trouver une solution qui réponde aux besoins, à une logique d’abondance où la difficulté sera plutôt de trouver « la bonne solution ». Aujourd’hui, mieux se protéger implique de se rapprocher de ses fournisseurs et de mettre en place une stratégie de partage d’informations entre les utilisateurs et les équipes R&D ainsi que les autres clients partenaires pour une plus grande proximité et une plus grande réactivité.

Pour lire ou relire l’article concernant l’ère 1 : https://www.globalsecuritymag.fr/6CURE-L-histoire-du-deni-de,20160321,60723.html

Pour lire ou relire l’article concernant l’ère 2 : http://www.globalsecuritymag.fr/6Cure-L-histoire-du-deni-de,20160325,60827.html

Pour lire ou relire l’article concernant l’ère 3 : http://www.globalsecuritymag.fr/L-histoire-du-deni-de-service-en,20160329,60897.html

Articles connexes:

News

News